Protégez vos applications et API critiques contre les cybermenaces avancées grâce à de puissants workflows personnalisés

- Technologie de workflow graphique

- Renforcer la sécurité

- Détecter les robots malicieux

- Eviter les faux positifs

- Contrer les IPs malicieuses

- Personnaliser les dashboards

Qu'est-il possible de faire avec UBIKA WAAP Gateway / On Prem Edition ?

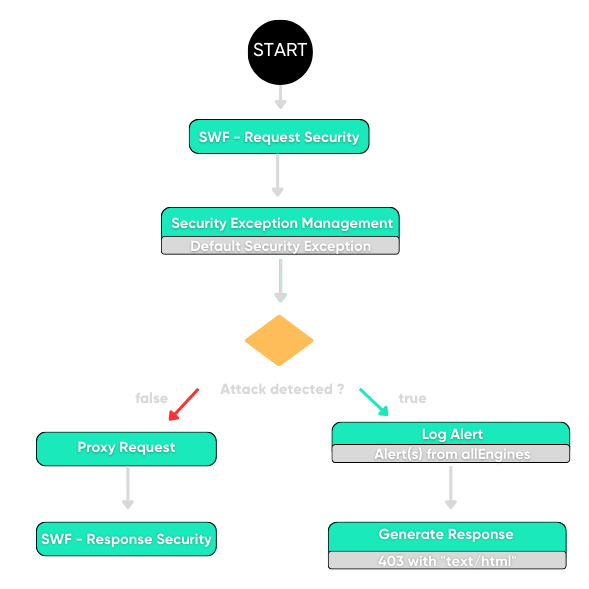

Élaborer des politiques de sécurité grâce à notre technologie de workflow graphique

UBIKA WAAP Gateway / On Prem Edition dispose d’une interface de gestion intelligente et graphique qui permet de visualiser le traitement et le flux du trafic. Enchaînez plusieurs moteurs de sécurité via le workflow pour une détection précise et un taux de faux positifs réduit. De plus, vous pouvez passer du mode blocage au mode journalisation sur tout ou partie de la politique de sécurité en un seul clic.

Renforcer la sécurité des APIs avec des moteurs supplémentaires

La solution permet de valider la structure JSON/XML à l’aide de schémas et de chemins d’accès en utilisant la validation OpenAPI. En outre, l’Advanced Package, disponible en option, permet d’activer des moteurs supplémentaires dans le flux de travail afin de renforcer la sécurité de votre API et de l’étendre aux applications personnalisées et à la communication entre machines. L’Advanced Package permet aux entreprises et aux autorités publiques de conserver l’avantage agile du développement basé sur les API tout en garantissant la sécurité et la conformité.

Détecter et atténuer les robots malveillants, afin de garantir le trafic légitime

Les bots malveillants de type humain, difficiles à détecter, sont à l’origine de la plupart des attaques sur le web. L’atténuation des bots est une fonction intelligente qui vérifie la source d’une demande de trafic (un humain ou une machine), puis contrôle la demande via une technique de protection basée sur des défis.

Évitez les faux positifs grâce à la résolution automatique et avancée

Plus un modèle de sécurité est précis dans l’identification d’une attaque, plus le nombre de faux positifs est faible. La rapidité de création d’une exception n’est pas le seul facteur important, sa précision l’est tout autant. La fonction de résolution automatique crée automatiquement des exceptions précises dans les profils d’exception de sécurité et permet la résolution d’une à plusieurs centaines de logs en même temps.

S’adapter à l’IP Réputation, au comportement de l’utilisateur et à des scénarios spécifiques au contexte.

La solution utilise la base de données de renseignements sur les menaces en temps réel de Webroot pour protéger les clients contre les menaces posées par les adresses IP. Elle gère à la fois les listes noires (listes de refus) et les listes blanches (listes d’autorisation). Il peut travailler avec des fichiers OpenAPI et les faire respecter sur le trafic. En outre, il utilise le modèle scoring pour incrémenter un score de sorte que si celui-ci est supérieur à la limite définie, la demande est bloquée et redirigée.

Prédéfinir et personnaliser les tableaux de bord pour une surveillance et des rapports avancés.

UBIKA WAAP Gateway / On Prem Edition surveille l’activité de l’utilisateur dans son contexte afin de prévenir les attaques visant la logique de l’application et bloque les comportements anormaux. Les rapports combinent des vues de niveau exécutif, managérial et technique, supportent des modèles personnalisables et montrent l’évolution (diff) dans le temps. Ils sont disponibles en quatre formats différents (PDF, XML, CSV et MHT) et en plusieurs langues.

UBIKA WAAP Gateway Advanced Package

Nos modules de sécurité sur mesure fournissent le plus haut niveau de protection pour votre entreprise, assurant la tranquillité d’esprit et la confiance dans vos opérations. Choisissez la solution UBIKA WAAP Gateway Advanced Package pour une protection complète et personnalisée de vos applications.

Liste blanche – Open API3

Êtes-vous préoccupé par la sécurité de vos API? Souhaitez-vous mettre en œuvre facilement votre politique de sécurité sur les API? Voulez-vous protéger votre organisation contre les attaques les plus courantes sur les API?

- Améliorer la sécurité de vos API.

- Appliquer une liste blanche de sécurité.

- Favoriser la collaboration entre vos équipes de développement.

- Génération facile et lisible par l’homme: OpenAPI 3 vous permet de définir les points de terminaison, les paramètres et les réponses de votre API dans un format lisible par une machine et facilement converti et lisible par l’homme

Sécurité des flux WebSockets

Il est essentiel de sécuriser les WebSockets pour se protéger contre les menaces de sécurité telles que les scripts intersites (XSS), les attaques par injection et les violations de données.

- Sécuriser le trafic WebSocket.

- Bloquer complètement les messages WebSockets.

Chiffrements des APIs

Le module API Encryption renforce la protection de l’intégrité des API appartenant et utilisées par les clients. Cette fonctionnalité est directement intégrée dans UBIKA WAAP Gateway en utilisant la même configuration de worflow.

- Filtrage avancé des API XML et JSON.

- Jeton Web JSON pour intégrer les normes industrielles d’authentification

des API (OAuth, OpenID Connect). - Validation des schémas JSON / XML (vérification de la conformité du contenu des données).

- Obfuscation, filtrage et manipulation des données JSON / XML.

- Chiffrement XML, signature et XSLT.

-

20+

Ans d’expérience

-

100%

Évolutif et automatisé

-

600+

Clients font confiance à nos solutions

Adopté par plus de 600 clients

Nous sommes reconnus par nos clients comme « Strong Performer » en 2022 pour les solutions de protection des applications Web et des API.

Etant donné la multitude de sites à protéger, il nous faut pouvoir prendre en compte différents facteurs et pouvoir adapter la couche sécuritaire en fonction du besoin de chacun. Par exemple, pour les sites qui sont accessibles depuis un device personnel, le protocole à mettre en place est différent que s’il s’agit « simplement » de l’intranet de l’hôpital.

"/>

"/>

Franck Calcavecchia

Information Security Officer Hôpitaux universitaires de Genève

Aujourd’hui les applications web sont de plus en plus attaquées mais elles doivent aussi évoluer rapidement; dans ce cadre nous devons être sûrs que le niveau de protection est le plus pertinent. Nous en sommes assuré avec la Black List.

Responsable Stratégie & Innovation CA-GIP

L’efficacité du reverse proxy nous a permis d’optimiser nos tunnels SSL. L’aspect ergonomique de la solution est non négligeable.

Roger Le Verge

Réseaux sécurité et télécoms Brest Métropole

Notre expérience avec le support d'UBIKA est excellente. Le temps de réponse est très court et le savoir-faire des ingénieurs support est de haut niveau. L’accès au support est un précieux atout lors de la configuration de nouvelles applications.

Thomas Malmberg

Consultant Sécurité Aktia

Les enjeux des pare-feu applicatifs web traditionnels (WAFs)

Réduire les faux positifs

La plupart des WAF ne proposent pas de moyen simple de gérer les faux positifs, ce qui entraîne des coûts administratifs élevés.

Bloquer les 0-days

Les attaques figurant sur la liste OWASP Top 10, les attaques de type « zero-day », les menaces pour la sécurité des API, etc. constituent toujours une menace majeure pour les applications web.

Corriger les failles en production

Il faut plus d’un mois pour corriger une vulnérabilité critique. La mise à jour d’une application pour y remédier peut avoir des effets secondaires et affecter l’entreprise.

Qu'est-ce qui nous distingue ?

Sécurité robuste

Utilisez plusieurs moteurs de sécurité reposant sur plus de 20 ans d’expertise en matière de sécurité des applications.

Facilité d'utilisation

Profitez de notre visualisation unique du wokflow qui s’adapte même aux scénarios spécifiques de sécurité hors du commun.

Partenariat YesWeHack

Découvrez de nouvelles vulnérabilités sur la plateforme YesWeHack et demandez un patch virtuel avec notre solution – résolution 360X plus rapide.

Découvrez les Services complémentaires

Notre équipe d’experts vous proposent des accompagnements sur-mesure.

- Expertise

- Services à la demande

- Services Managés

- Formation et Certification