Ans d’expérience

Protéger vos applications web

Pour les entreprises des secteurs public et privé, nos solutions de protection des applications web et des API (WAAP) préviennent les attaques sur site et sur tous les clouds publics ou privés.

Notre approche

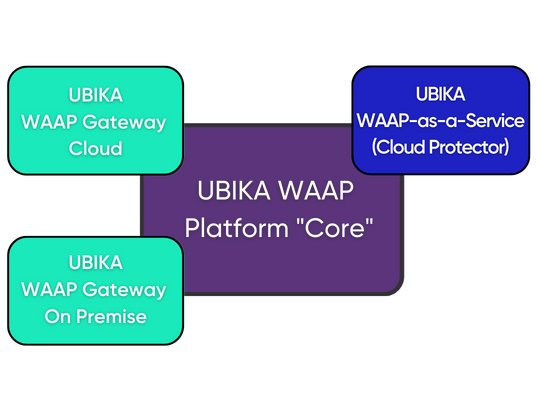

La protection des applications Web et des API (WAAP) est une extension du rôle du pare-feu d’applications Web, motivée par le besoin des entreprises de mieux se défendre contre de nombreux vecteurs de menaces tout en augmentant rapidement le nombre d’applications Web et d’API accessibles au public. UBIKA fournit une gamme de solutions WAAP avec une sécurité avancée, utilisant différents facteurs de forme.

- UBIKA WAAP Gateway / On Prem Edition est conçue pour les entreprises qui sont fortement réglementées et qui souhaitent que les données soient conservées en interne.

- UBIKA WAAP Gateway / Cloud Edition est conçu pour les entreprises qui transfèrent leurs applications web critiques vers le cloud public.

- UBIKA Cloud Protector offre une configuration et un déploiement faciles pour les entreprises qui souhaitent gérer la solution de manière plus flexible tout en assurant la sécurité de la couche applicative dans le cloud

Découvrez aussi notre article « Comment se protéger contre le TOP 10 de l’OWASP? » et « Web application firewall (WAF), un élément essentiel de la sécurité web«

-

20+

-

100%

Évolutif et automatisé

-

600+

Clients font confiance à nos solutions

La confiance de leaders d’opinion dans le domaine des applications

Nous avons été reconnus par nos clients comme « Strong Performer » en 2022 pour les solutions de protection des applications Web et des API.

Déjà en 2017, le Web Application Firewall a été mis en œuvre par notre unité commerciale Robert Bosch Hausgeräte GmbH en Allemagne. Un des cas d'utilisation est la protection de notre application ERP. Cette application web est accessible depuis des appareils mobiles par notre équipe support lors de missions de réparation. Ils peuvent ainsi appeler les stocks de pièces de rechange et passer les commandes nécessaires. Le Web Application Firewall nous a tellement impressionnés dans ce cas d'utilisation que nous l'avons sélectionné comme solution globale de pare-feu des applications web pour le groupe Bosch en 2019.

"/>

"/>

Claus Dieter Wende

Quality Management Senior Expert Bosch Management Support

Etant donné la multitude de sites à protéger, il nous faut pouvoir prendre en compte différents facteurs et pouvoir adapter la couche sécuritaire en fonction du besoin de chacun. Par exemple, pour les sites qui sont accessibles depuis un device personnel, le protocole à mettre en place est différent que s’il s’agit « simplement » de l’intranet de l’hôpital.

"/>

"/>

Franck Calcavecchia

Information Security Officer Hôpitaux universitaires de Genève

Aujourd’hui les applications web sont de plus en plus attaquées mais elles doivent aussi évoluer rapidement; dans ce cadre nous devons être sûrs que le niveau de protection est le plus pertinent. Nous en sommes assuré avec la Black List.

Responsable Stratégie & Innovation CA-GIP

L’efficacité du reverse proxy nous a permis d’optimiser nos tunnels SSL. L’aspect ergonomique de la solution est non négligeable.

Roger Le Verge

Réseaux sécurité et télécoms Brest Métropole

Notre expérience avec le support d'UBIKA est excellente. Le temps de réponse est très court et le savoir-faire des ingénieurs support est de haut niveau. L’accès au support est un précieux atout lors de la configuration de nouvelles applications.

Thomas Malmberg

Consultant Sécurité Aktia

Pourquoi est-ce important ?

Les applications web courent un risque important d’être piratées. Aujourd’hui, les attaquants se concentrent clairement sur l’infrastructure applicative plus vulnérable et plus facile à exploiter.

La protection de ces applications devient de plus en plus importante car de plus en plus d’opérations commerciales vitales et d’informations sensibles y sont stockées.

L’incapacité à protéger les données ou la faible disponibilité de l’application peuvent entraîner une perte de confiance des clients et une atteinte à la réputation.

Les mécanismes de sécurité conventionnels tels que les pare-feu réseau, les systèmes de prévention des intrusions ou les pare-feu de nouvelle génération ne sont plus adaptés

Les résultats probants de notre approche

Évolutivité dans la gestion de l'excès de trafic web

lorsque la charge augmente.

Réduction du coût total de possession (TCO)

grâce à l’automatisation des flux de travail.

Intégration à votre approche DevSecOps

permettant la sécurité au niveau du code.

Défense contre les attaques majeures

OWASP Top 10, zero-days, grâce à de puissants moteurs de sécurité.

Taux de faux positifs et de faux négatifs

équilibré grâce au traitement automatisé des exceptions.

Facilité d'usage grâce au workflow graphique

déploiement rapide et agnostique sur toutes les plateformes.

Haute disponibilité et performance des applications

minimisant les temps d’arrêt des applications critiques.

Soutien aux exigences de conformité

telles que PCI et RGPD.

Des capacités de reporting

pour bloquer les actions futures et remédier aux faiblesses des applications web.